Cộng đồng tiền điện tử đang rung chuyển sau khi một lỗ hổng bảo mật nghiêm trọng được công bố, được biết đến với tên gọi "Milk Sad", làm dấy lên lo ngại về tính an toàn của các khóa riêng tư (private keys) và cụm từ khôi phục (mnemonic phrases) được tạo ra bởi một số ví điện tử. Tuy nhiên, theo thông cáo mới nhất, lỗ hổng Milk Sad hoàn toàn không ảnh hưởng đến bảo mật khóa riêng tư hoặc cụm từ khôi phục của bất kỳ ví phần cứng hay phần mềm nào của OneKey.

The vulnerability disclosed in the Milk Sad incident does not affect the mnemonic or private key security of any OneKey hardware or software wallet.

— OneKey (@OneKeyHQ) October 17, 2025

Vulnerability Overview

The issue originated from Libbitcoin Explorer (bx) 3.x, which generated random numbers using the Mersenne… pic.twitter.com/BsqhFIeNsl

Tổng quan về lỗ hổng 'Milk Sad'

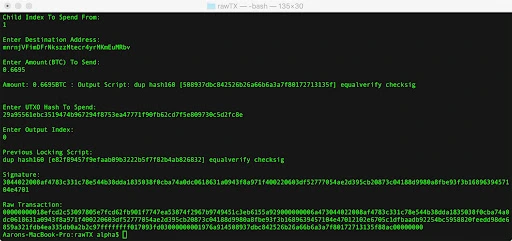

Vấn đề cốt lõi của lỗ hổng này bắt nguồn từ thư viện Libbitcoin Explorer (bx) phiên bản 3.x. Các phiên bản này đã sử dụng thuật toán tạo số ngẫu nhiên Mersenne Twister-32 và chỉ được gieo (seed) bằng thời gian hệ thống 32-bit. Do không gian gieo hạt bị giới hạn nghiêm trọng ở mức giá trị, các số ngẫu nhiên được tạo ra trở nên dễ đoán và có thể bị tấn công bằng phương pháp vét cạn (brute-force enumeration).

Phạm vi ảnh hưởng và phân tích kỹ thuật

Lỗ hổng này đã tác động đến một số sản phẩm và thư viện phổ biến, bao gồm Trust Wallet Extension từ v0.0.172 đến v0.0.183 và Trust Wallet Core từ phiên bản v3.1.1 (trừ v3.1.1). Bất kỳ ví điện tử nào, dù là ví cứng hay ví phần mềm, nếu tích hợp Libbitcoin Explorer (bx) 3.x hoặc Trust Wallet Core v3.1.1 (trừ v3.1.1) đều nằm trong phạm vi rủi ro.

Phân tích chuyên sâu cho thấy, Libbitcoin Explorer (bx) 3.x mắc lỗi nghiêm trọng trong cơ chế tạo số ngẫu nhiên. Việc sử dụng Bộ tạo số giả ngẫu nhiên (PRNG) không an toàn Mersenne Twister-32 và chỉ dựa vào một hạt giống 32-bit từ thời gian hệ thống đã tạo ra những điểm yếu chí mạng.

Libbitcoin-Explorer: Giao dịch Bitcoin qua dòng lệnh.

Thứ nhất, hạt giống từ thời gian hệ thống cho phép kẻ tấn công có thể dự đoán một phần giá trị. Thứ hai, với không gian hạt giống chỉ , một máy tính cá nhân hiệu suất cao có thể liệt kê tất cả các khả năng trong vòng vài ngày. Bằng cách khai thác những điểm yếu này, kẻ tấn công có thể tái tạo hạt giống dựa trên thời gian tạo khóa gần đúng, từ đó tái tạo chuỗi đầu ra PRNG và suy ra khóa riêng tư của ví, đe dọa việc đánh cắp tài sản trên quy mô lớn.

Đánh giá an ninh toàn diện của ví OneKey

OneKey đã nhanh chóng khẳng định sự an toàn của các sản phẩm của mình, dựa trên các tiêu chuẩn mã hóa quốc tế nghiêm ngặt.

Ví Phần Cứng (Hardware Wallets)

Tất cả các ví phần cứng thế hệ mới của OneKey đều sử dụng Secure Element (SE) được tích hợp Bộ tạo số ngẫu nhiên thực (TRNG). Quá trình tạo khóa hoàn toàn dựa trên phần cứng, không yêu cầu hạt giống ngoài hay entropy từ phần mềm. Đáng chú ý, SE đã đạt chứng nhận bảo mật EAL6+, đáp ứng các tiêu chuẩn mã hóa toàn cầu.

Đọc thêm: EIP-7702 - Cuộc cách mạng thầm lặng cho sự bất tử của tài sản kỹ thuật số

Ngay cả các ví phần cứng OneKey thế hệ cũ cũng được đảm bảo an toàn, với nguồn entropy đến từ TRNG nội bộ của ECU (Electronic Control Unit). Nguồn entropy này đã vượt qua các bài kiểm tra tính ngẫu nhiên khắt khe dựa trên các tiêu chuẩn NIST SP800-22 và FIPS-140-2, đảm bảo chất lượng và tính khó đoán của số ngẫu nhiên.

Ví phần mềm (Software Wallets)

Các ứng dụng phần mềm của OneKey cũng sử dụng các cơ chế bảo mật đã được kiểm chứng. OneKey Desktop & Browser Extension sử dụng giao diện WASM PRNG dựa trên Chromium, gọi CSPRNG (Cryptographically Secure Pseudo-Random Number Generator) của hệ điều hành làm nguồn entropy, đáp ứng các tiêu chuẩn mật mã hiện đại. Tương tự, OneKey Mobile Wallet sử dụng trực tiếp các API CSPRNG cấp hệ thống do Android và iOS cung cấp, vốn là các cơ chế an toàn về mặt mật mã và đã được chứng nhận.

Tuy nhiên, đội ngũ OneKey lưu ý rằng chất lượng ngẫu nhiên trong môi trường phần mềm phụ thuộc vào tính toàn vẹn của hệ điều hành và phần cứng người dùng. Nếu hệ điều hành, nhân trình duyệt hoặc phần cứng thiết bị bị xâm phạm, nguồn entropy có thể bị suy yếu.

Đọc thêm: 3 dấu hiệu ví crypto có thể đang bị hack: Lời cảnh báo giữa làn sóng tấn công blockchain

Khuyến nghị và đánh giá cuối cùng

Do đó, OneKey khuyến nghị mạnh mẽ người dùng nên sử dụng ví phần cứng OneKey để quản lý tài sản lâu dài, đảm bảo khóa riêng tư được tạo và lưu trữ trong một phần tử bảo mật chống giả mạo và đã được kiểm định. Một lời khuyên quan trọng là người dùng không nên nhập cụm từ khôi phục được tạo bởi ví phần mềm vào ví phần cứng, vì làm như vậy có thể làm giảm entropy thừa hưởng từ môi trường phần mềm kém an toàn hơn.

Đội ngũ An ninh OneKey đã tiến hành đánh giá chất lượng entropy cho tất cả các nền tảng ví bằng phương pháp luận của NIST SP800-22 và FIPS-140-2. Tất cả kết quả đều khẳng định các sản phẩm của OneKey đáp ứng đầy đủ các tiêu chuẩn ngẫu nhiên trong mật mã.